Notizie

Rimani aggiornato sulle ultime tendenze crypto grazie alla nostra copertura esperta e dettagliata.

USD: Doppi rischi dalla Fed e volatilità da cessate il fuoco – ING

101 finance·2026/04/09 15:06

L'operazione Atlantic guidata dal Regno Unito congela 12 milioni di dollari di proventi da truffa in criptovalute

Cointelegraph·2026/04/09 14:53

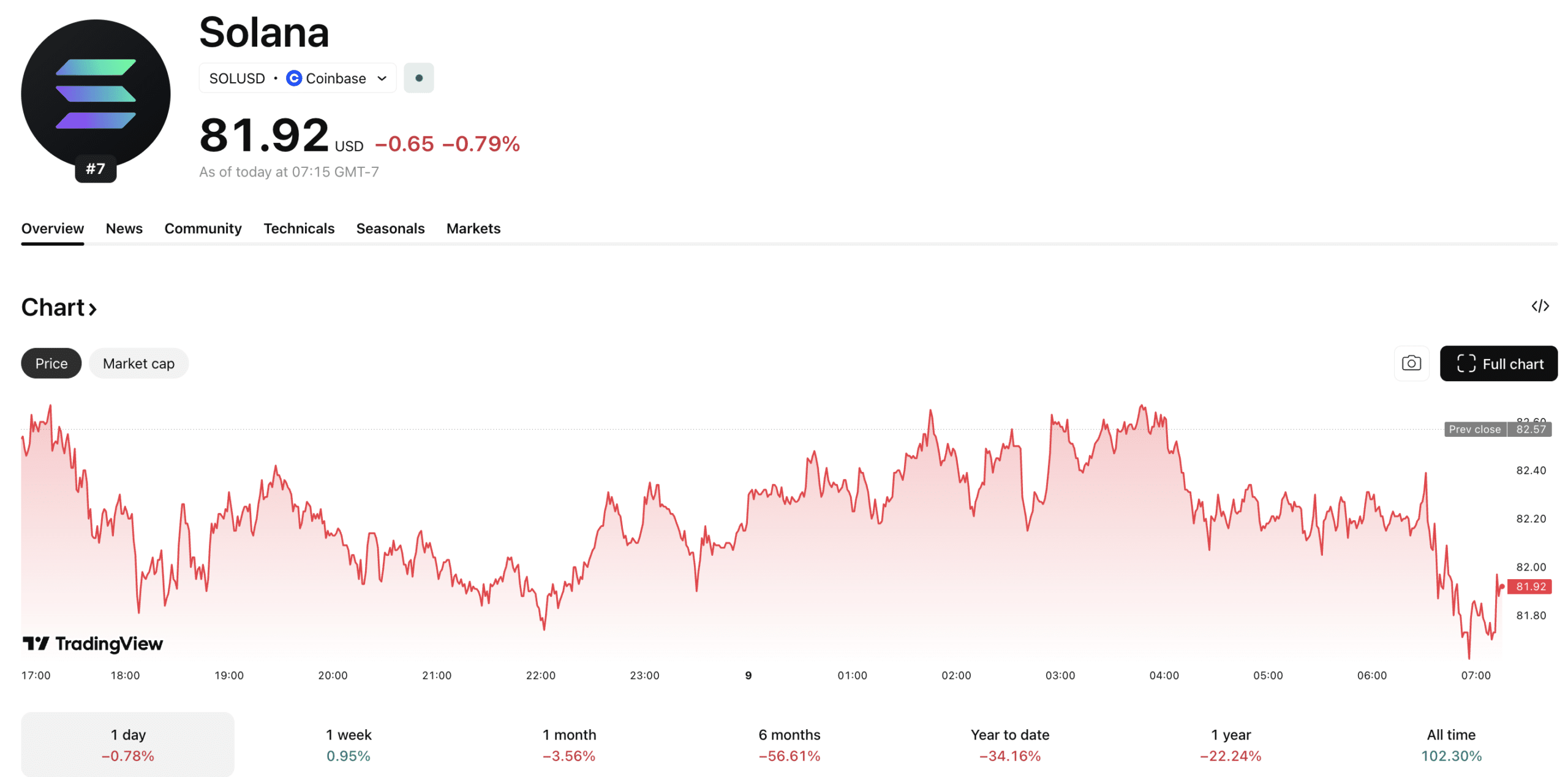

Hacker nordcoreani attaccano Solana: può SOL USD mantenere gli 80 dollari?

Coinspeaker·2026/04/09 14:51

USA: la volatilità dei dati sul lavoro offusca il percorso della Fed – Commerzbank

101 finance·2026/04/09 14:50

L'analista condivide una previsione realistica sul prezzo di XRP per il 2045

TimesTabloid·2026/04/09 14:15

Rame: L'accumulo segnala rischio di crisi – TD Securities

101 finance·2026/04/09 13:47

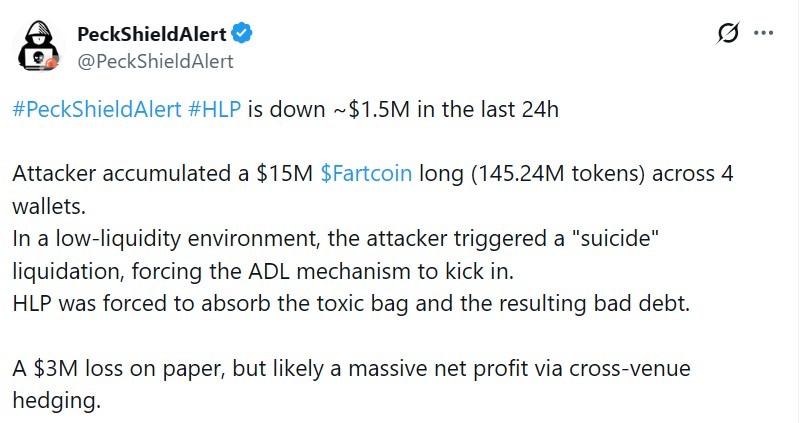

Il trader perde 3 milioni di dollari mentre la posizione a leva su Fartcoin viene liquidata su Hyperliquid

Cointelegraph·2026/04/09 13:41

Flash

03:39

Ripple pubblica la sua roadmap per la resistenza ai computer quantistici, puntando a rendere XRP Ledger resistente ai quantistici entro il 2028BlockBeats, 21 aprile - Ripple ha annunciato ufficialmente la roadmap per la resistenza quantistica, con l'obiettivo principale di rendere XRP Ledger (XRPL) resistente ai computer quantistici entro il 2028. La roadmap è stata concepita per contrastare il potenziale attacco denominato "Harvest now, decrypt later", cioè quando gli aggressori raccolgono ora dati criptati per decifrarli in futuro con computer quantistici avanzati. L'intero piano si articolerà in quattro fasi: Prima fase: Preparazione d'emergenza al Q-Day (già avviata). Creazione di un meccanismo di risposta d'emergenza per il Quantum Day (Q-Day). Se l'attuale crittografia classica venisse improvvisamente compromessa, la rete smetterà immediatamente di accettare firme con chiavi pubbliche tradizionali, forzando la migrazione verso account sicuri per l'era quantistica. Verranno anche esplorate soluzioni di verifica della proprietà delle risorse basate su zero-knowledge proofs post-quantistici (Post-Quantum ZK-proofs), consentendo agli attuali titolari di account di recuperare i fondi in sicurezza in caso di emergenza senza dover esporre le chiavi vulnerabili. Seconda fase: Valutazione dei rischi e test degli algoritmi (prima metà del 2026). Valutazione completa dell’impatto della crittografia post-quantistica sulle prestazioni della rete XRP Ledger, memorizzazione e larghezza di banda. In collaborazione con Project Eleven, verranno condotti test a livello di validatori e benchmark sulla Devnet, sarà implementata la firma sicura quantistica ML-DSA standardizzata da NIST, oltre a sviluppare un prototipo di wallet di custodia post-quantistico. L’ingegnere principale Denis Angell ha già implementato la firma ML-DSA sulla AlphaNet di XRPL. Terza fase: Integrazione ibrida su Devnet (seconda metà del 2026). Verranno integrate in parallelo sulla rete degli sviluppatori (Devnet) le firme post-quantistiche candidate insieme a quelle attuali ad curva ellittica, permettendo ai developer di testare performance e impatto sul sistema senza influenzare la rete principale. Allo stesso tempo, verranno sperimentate primitive crittografiche zero-knowledge post-quantistiche e tecnologie di crittografia omomorfa per i confidential transfers, promuovendo la privacy e la compliance nella tokenizzazione di asset del mondo reale su XRPL. Quarta fase: Aggiornamento completo della mainnet (obiettivo: 2028). Verrà presentata un’emendamento formale del protocollo e, dopo l’approvazione tramite voto dei validatori, la crittografia post-quantistica nativa sarà attivata su tutta la mainnet. Il focus sarà sull’ottimizzazione production-ready: ottimizzazione della throughput, garanzia di affidabilità per i validatori e coordinamento della migrazione dell’ecosistema, assicurando una transizione totale senza impattare velocità della rete e finalità dei pagamenti.

03:35

Analisi: la crittografia simmetrica a 128 bit rimane sicura, la principale minaccia del calcolo quantistico riguarda i sistemi crittografici asimmetriciSecondo Odaily, l’ingegnere crittografico Filippo Valsorda ha sottolineato che l’impatto del calcolo quantistico sugli attuali sistemi crittografici si concentra principalmente sugli algoritmi asimmetrici (come ECDSA, RSA, ecc.), mentre l’effetto sulla crittografia simmetrica (come AES, la serie SHA) è limitato, poiché l’algoritmo Grover non indebolisce in modo significativo la sicurezza delle chiavi a 128 bit in scenari reali. Sebbene teoricamente l’algoritmo Grover possa accelerare gli attacchi brute-force, è difficile da parallelizzare e il costo effettivo dell’attacco è estremamente elevato. Anche in condizioni ideali di calcolo quantistico, le risorse richieste per violare AES-128 sono di gran lunga superiori rispetto al costo di attacco della crittografia ellittica utilizzando l’algoritmo Shor. Inoltre, gli enti di standardizzazione, incluso il National Institute of Standards and Technology degli Stati Uniti, concordano sul fatto che AES-128 soddisfa ancora i requisiti di sicurezza post-quantistica e non è necessario passare a chiavi da 256 bit. Secondo diversi esperti del settore, è una priorità più urgente concentrare le risorse sulla sostituzione degli algoritmi di crittografia asimmetrici vulnerabili ad attacchi quantistici.

03:34

Chiusura mattutina dei futures sui titoli di StatoSecondo quanto riportato da Golden Ten Data il 21 aprile, il contratto principale dei future sui titoli di Stato a 2 anni (TS) è rimasto invariato, mentre il contratto principale dei future sui titoli di Stato a 5 anni (TF) è salito dello 0,02%, quello sui titoli di Stato a 10 anni (T) è aumentato dello 0,06% e quello sui titoli di Stato a 30 anni (TL) è cresciuto dello 0,34%.

In tendenza

AltroNotizie